Dobro :

En fait, c’est un peu plus compliqué que ça !

On ne peut pas cerner un processus avec une adresse de départ et une de fin !

La gestion des processus se fait via une pagination, donc le processus est divisé en plusieurs pages, et qui ne sont pas forcement suivies dans la Ram ! Ce qui veux dire que entre une page et l’autre il y’a d’autre processus !

Et ce n’est pas tout ! Un processus peut être lié à des DLL ou d’autres processus, et donc il faut chercher et lister tous les modules concernés.

Quand j’aurai plus de temps, j’écrirai un Code qui explique tout ça en détail.

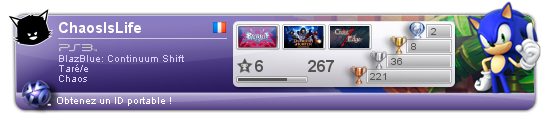

cha0s :

Pour créer une version Linux, il faudra refaire tout le programme ! Puisqu’il est basé sur les API Windows [une programmation Bas niveau, Donc non portable]

Ar-S :

Deux Filtres sont largement suffisants pour trouver une adresse ! C’est vrai que dans certains cas plus de filtres simplifierait la tache, mais c’est très rare de tomber sur un tel cas.

Pour le sniffer de packets je suis entrain de préparer un.

TazNormand : Je comprend parfaitement, mais ce que je voulais dire, c’est que vu les options et l’interface, 50 Ko c’est déjà très peu.. Mais c’est bien de toujours se méfier avant d’exécuter un programme.

En plus c’est simple de découvrir si un programme est virulent ou pas ! Il suffit de trouver ces symptômes : Un programme qui accède au registre, qui ajoute une clé d’auto démarrage, ou qui accède au dossier Démarrage, un programme qui n’a pas de fenêtre et donc qu’un processus furtif, un programme qui tante d’injecter du code dans un autre processus, un programme qui ouvre un port ou qui établit une connexion réseau, etc.. etc..

Tous ces signes le PMA ne les a pas ! L’injection oui, puisqu’il modifie les processus dans la ram (normal

).

Octavius :

Il faut trouver le type de l’adresse pointée ( char , int , long , etc. ) sinon le résultat sera aléatoire.

Et des fois, dans certains jeux, une donnée est représentée sur deux adresse.

Merci à vous tous